infoscan-自动化漏洞扫描系统(2025.4.22更新)

infoscan-自动化漏洞扫描系统-目录扫描模块(2025.05.15更新)

| 平台版本 | 数据库版本 |

|---|---|

| V0.2-V0.4 | V0.1 |

| V0.4.1 | V0.1.1 |

| V0.4.2 | V0.1.2 |

- 账号密码:nginx/web/mysql:admin/123456

- 创建docker自定义网络,使容器间完成通信:docker network create info_scan_network

- mysql环境:

①. 下载镜像:

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.1.2(2025.6.11更新)

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.1.1(2025.4.24更新)

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.1(2025.1.16更新)

②. 启动容器:

docker run -d --name mysql -it --network info_scan_network registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.1.1 /bin/bash

③. 进入容器:docker exec -it 容器ID /bin/bash

④. 启动mysql:service mysql start

4.平台环境:

①. 下载镜像:

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.4.2(2025.6.11更新)

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.4.1(2025.4.24更新)

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.4(2025.4.10更新)

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.3(2025.3.17更新)

docker pull registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.2(2025.1.20更新)

②. 启动容器:docker run -d --name platform --network info_scan_network -p 16666:16666 -p 18888:18888 -p 17777:17777 -p 15555:15555 -p 19999:19999 -it registry.cn-hangzhou.aliyuncs.com/huan666/ubuntu:0.4.2 /bin/bash

③. 进入容器:docker exec -it 容器ID /bin/bash

④. 修改服务器IP:/etc/nginx/conf.d/*、/TIP/info_scan/finger.sh中ip_address字段、/TIP/info_scan/static/js/common.js、/TIP/info_scan/static/js/dirsearchcommon.js

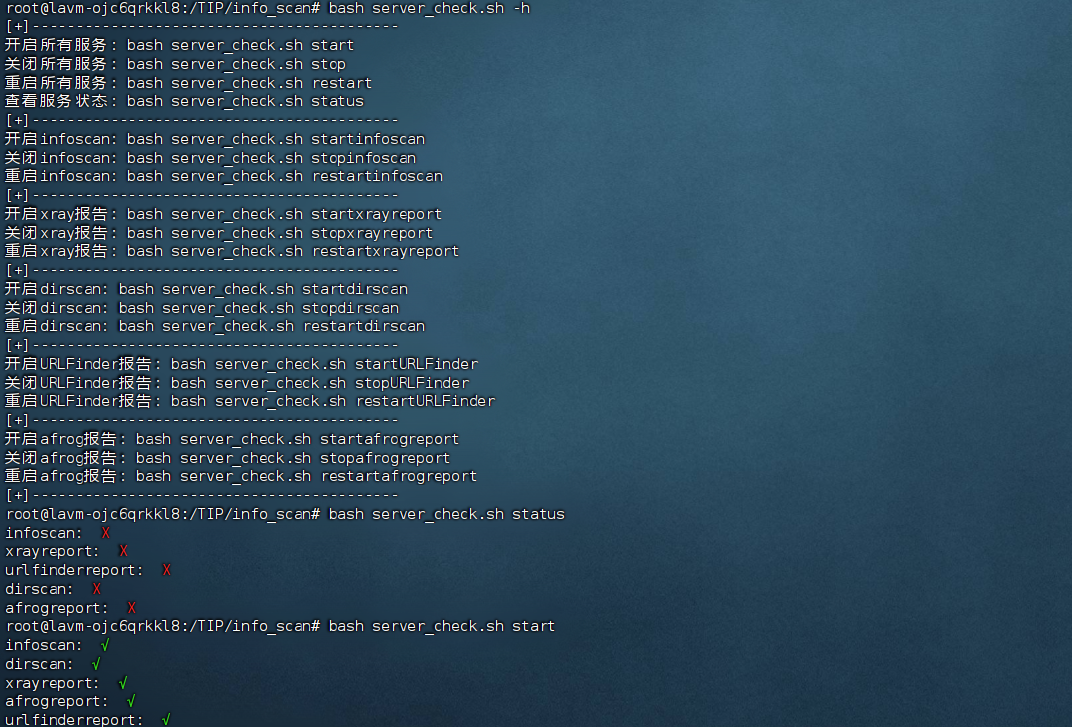

⑤. 启动平台服务:bash /TIP/info_scan/server_check.sh start、service nginx start

⑥. 查看平台服务运行状态:bash /TIP/info_scan/server_check.sh status

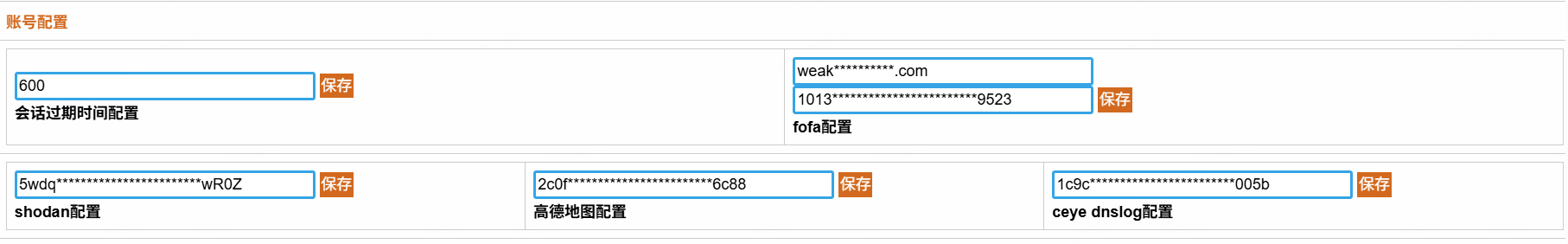

⑦. 入口地址:http://ip:19999/index/

⑧. *注意:(一定要配置相关参数,否则系统部分功能无法使用)配置位置:鼠标放到用户名处,系统配置-账号配置,系统默认情况下配置完自动重启生效,如果未生效,需点击重启按钮

⑨. docker版本目前代理功能无法正常使用,其余功能都正常

nginx账号密码:admin/123456

web账号密码:admin/123456

mysql账号密码:admin/123456

1. 登录系统,在参数配置-系统配置下,修改key信息

2. 修改/TIP/info_scan/static/js/common.js、/TIP/info_scan/static/js/dirsearchcommon.js、/TIP/info_scan/finger.sh文件第一行和第二行修改为自己服务器的IP地址

3. 系统启动参数:bash /TIP/info_scan/server_check.sh -h,nginx和mysql服务开机自启,如未开启成功,需执行service nginx start和service mysql start开启服务

4. 修改/etc/nginx/conf.d/目录下所有文件中server_name字段替换为自己服务器的IP地址,重启nginx服务器

5. 入口地址:(http://服务器IP:19999/index/)

便携版下载链接

- info_scan_2025.01:2025.01.07更新,夸克网盘。

- info_scan_2024.10:2024.10.07更新,夸克网盘(网盘空间不足,已删除。)。

- info_scan_2024.08:2024.08.14、2024.08.29更新,百度网盘。

保证系统正常运行需要2个项目:

- info_scan:漏洞扫描主系统

- batch_scan_domain:和info_scan放在/TIP/目录下

- 安装python3、MySQL数据库、java、nginx

- /TIP/info_scan/static/js/common.js和/TIP/info_scan/finger.sh第一行替换vpsIP地址

- 仅支持Linux环境部署,不支持Windows环境部署

- 安装requirements.txt中的所需模块

- 执行 python3 scan_main_web.py(主系统)和python3 dirscanmain.py(目录扫描子系统),确保系统运行正常,后期在利用bash server_check.sh脚本进行服务管理

- nginx自定义配置文件在/etc/nginx/conf.d/目录,主配置文件在/etc/nginx/目录

- vps安全组放行15555、16666、17777、18888、19999、3306、8180、1099、1389出入站规则

- 部署完成后需第一步需在首页进行系统配置,否则影响正常使用

综合漏洞扫描类:afrog、fscan、hydra、urlfinder、vulmap、nuclei、xray

信息收集类:bbscan、ehole、nmap、otx威胁情报、crt子域名、crawlergo、waf识别、FUZZ

未授权专项:redis、mongodb、memcached、zookeeper、ftp、CouchDB、docker、Hadoop、NFS(安装apt-get install nfs-common)、rsync、bcrypt。

配置方法:

1. sudo apt-get install apache2-utils #安装apache2-utils工具包

2. sudo htpasswd -c /etc/nginx/htpasswd username #按照提示输入密码,username是你想要添加的用户名

3. cp info_scan/nginx_conf/nginx_401.conf /etc/nginx/conf.d/ #将项目中关于401认证的配置文件复制到nginx自定义目录下,/etc/nginx/conf.d/目录会通过nginx.conf加载

4. service nginx restart #重启服务生效

https://github.com/huan-cdm/Surf-the-Internet-scientifically

-

2025-8-21更新

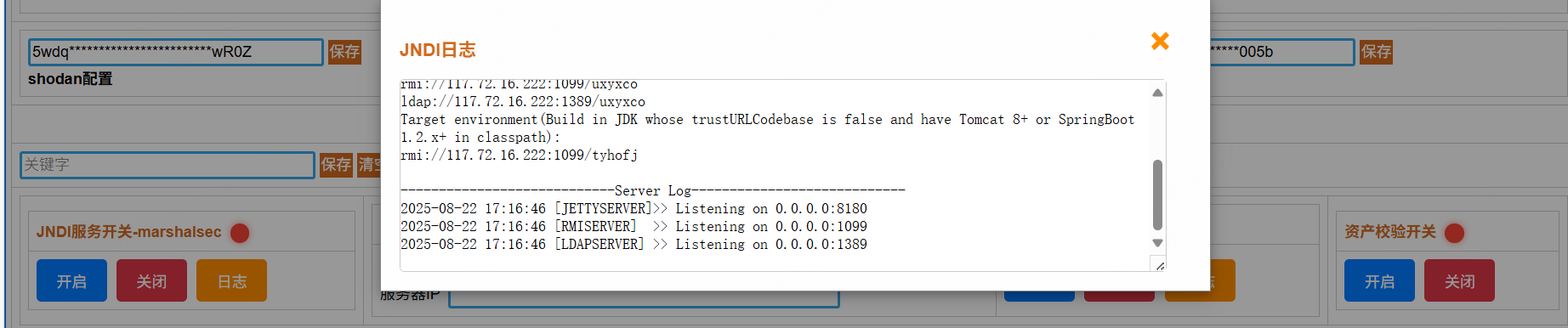

1.系统配置JNDI服务模块优化;

2.已知问题处理与优化;

3.新增JNDI-Injection-Exploit-1.0-SNAPSHOT-all jndi注入工具调用,包括开启、关闭和日志查询;

-

2025-7-25更新

1.前端页面优化;

2.已知问题处理与优化;

-

2025-7-21更新

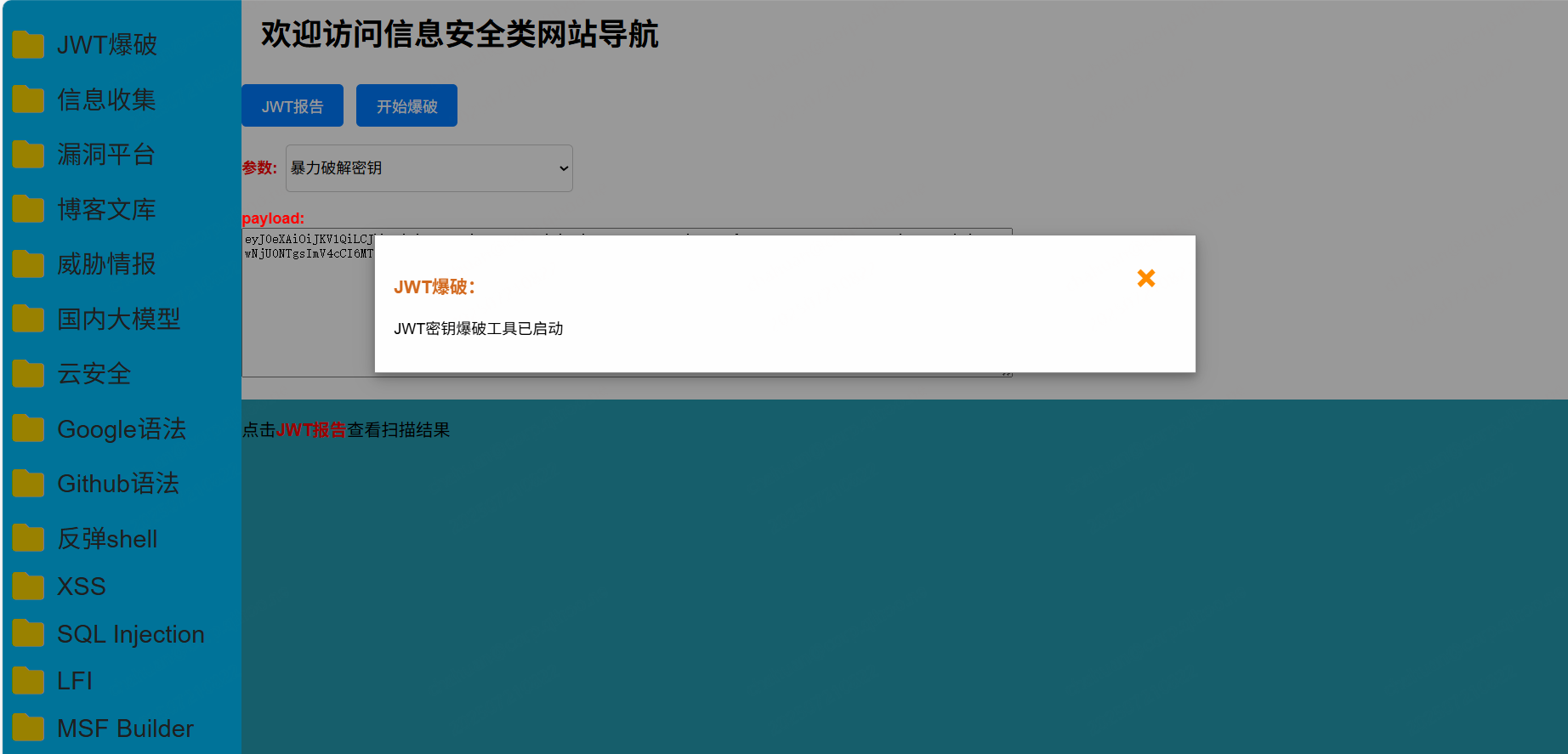

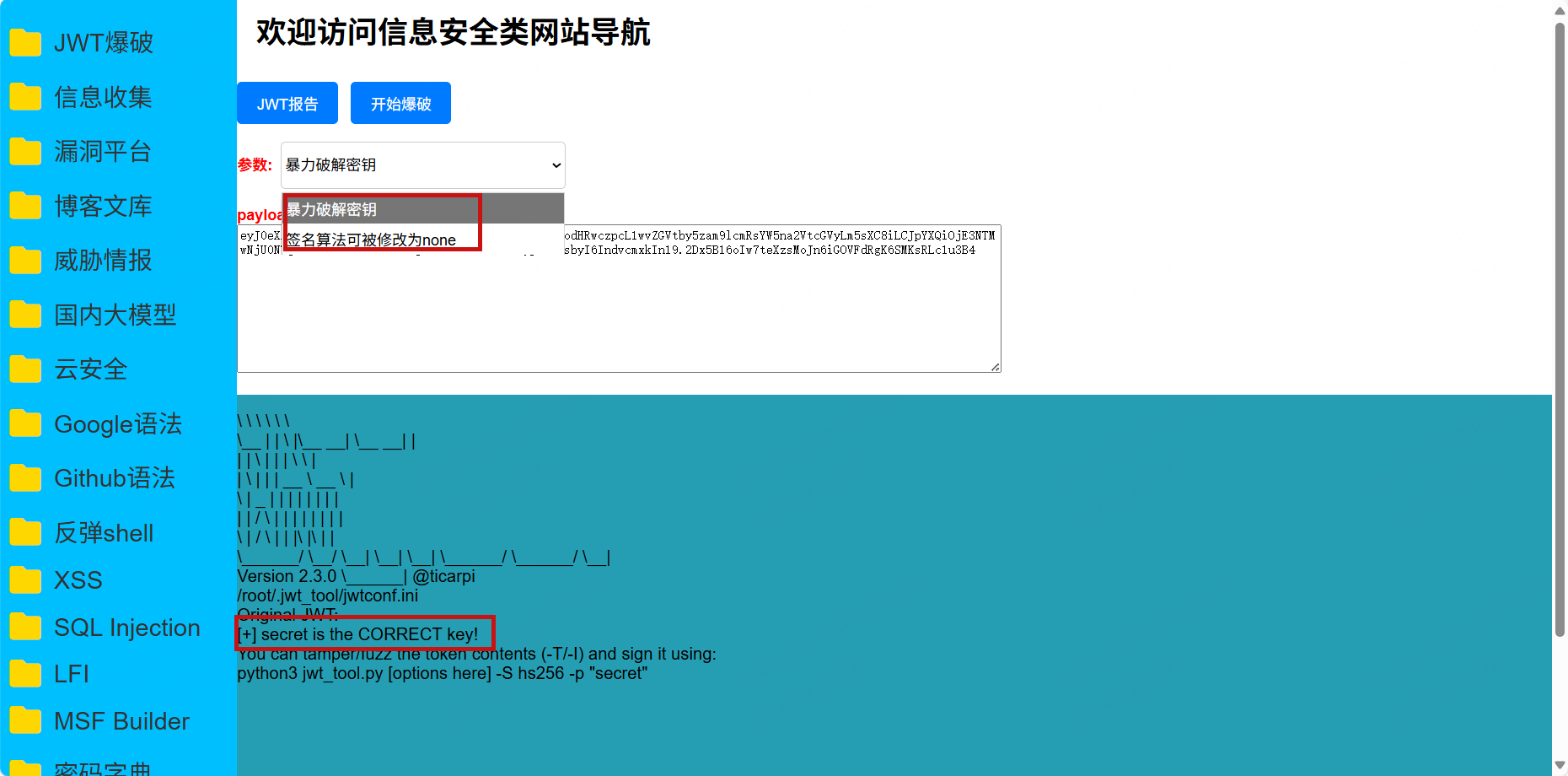

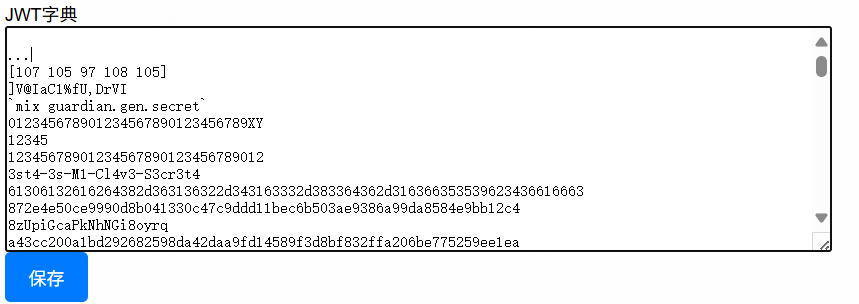

1.新增JWT密钥爆破功能;

2.新增JWT签名算法可被修改为none;

3.已知问题处理与优化;

-

2025-7-7更新

1.新增JWT字典编辑和修改;

2.已知问题处理与优化;

-

2025-6-17更新

1.新增代理响应时间查询;

2.已知问题处理与优化;

3.redis、memcached、zookeeper、couchdb、docker未授权扫描添加代理,其他扫描模块持续更新中;

-

2025-6-10更新

1.系统代理功能优化;

2.已知问题处理与优化;

3.文件上传后端白名单校验;

4.更新docker版本;

-

2025-6-1更新

1.新增系统代理功能;

2.已知问题处理与优化;

3.目录扫描和指纹识别已配置代理功能;

4.新增代理轮切功能,每次启动代理服务随机选中代理节点;

5.新增代理节点数量查询;

6.其他扫描器正在逐步完善;

-

2025-5-15更新

1.目录扫描功能优化;

2.已知问题处理与优化;

3.DNS日志功能优化;

4.DNS日志新增异步刷新;

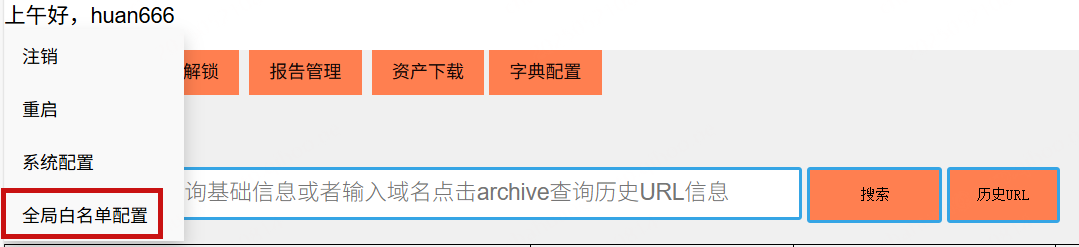

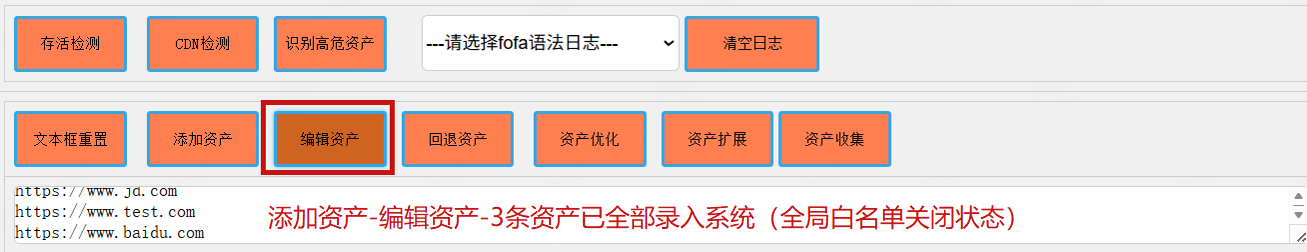

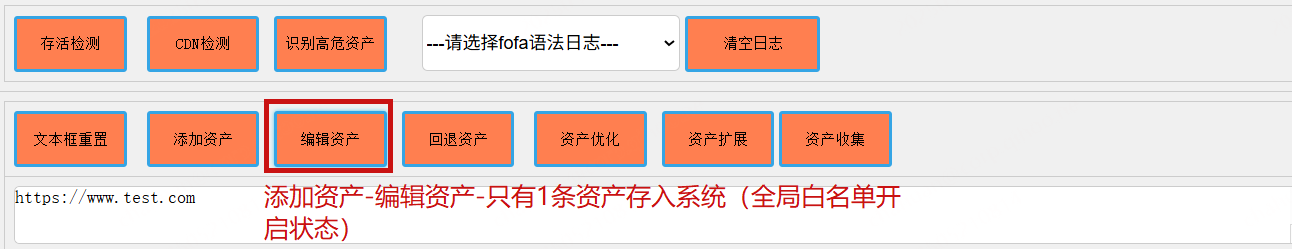

5.新增全局资产白名单;

-

2025-5-7更新

1.DNS日志功能优化;

2.DNS日志当前域名显示由原来的前端硬编码修改数据库交互,新增前端修改当前域名功能;

3.优化高危资产识别功能;

4.已知问题处理与优化;

-

2025-4-18更新

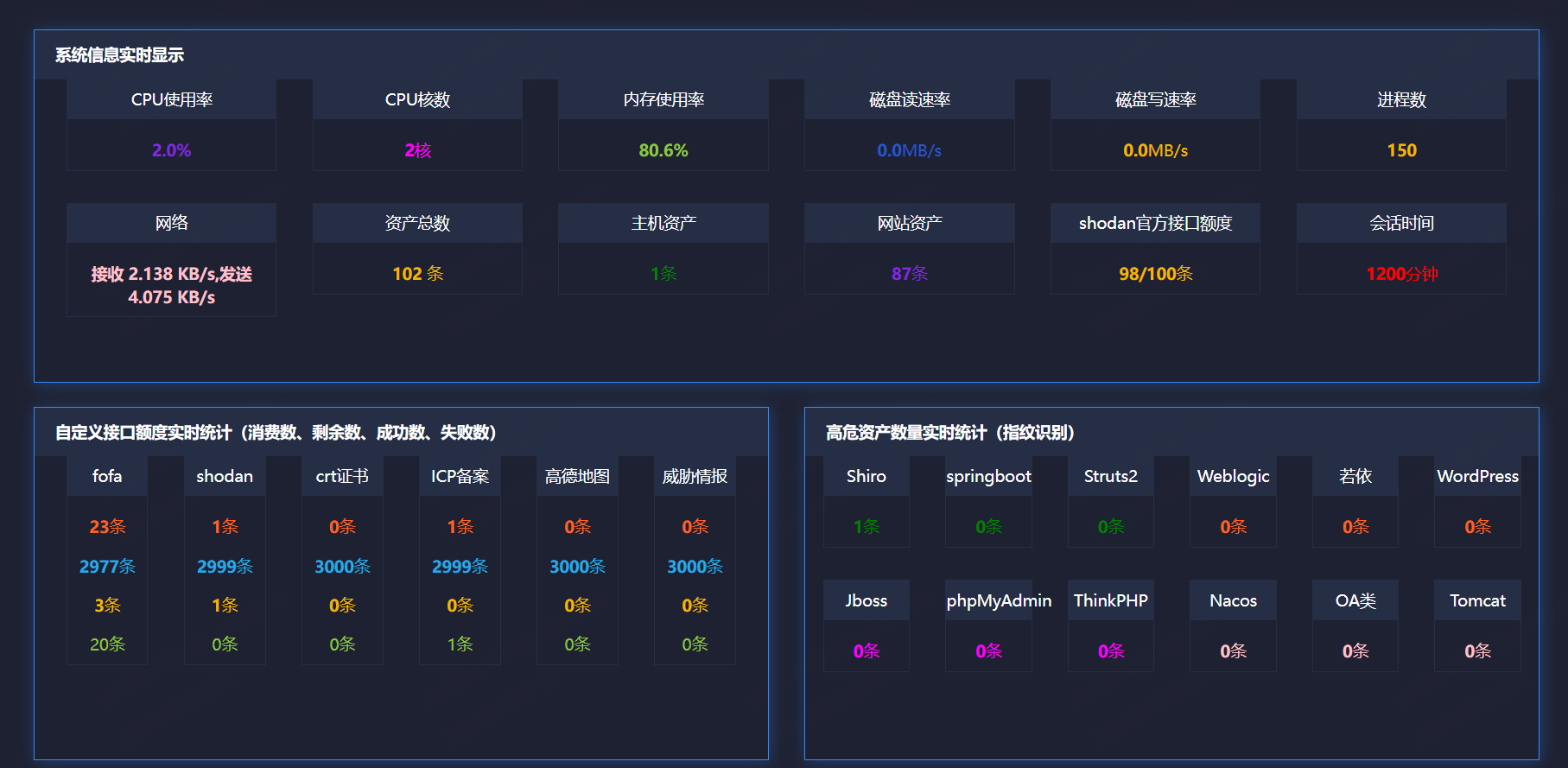

1.新增态势感知大屏展示;

2.已知问题处理与优化;

3.下线旧版数据展示弹窗;

4.密码查询和杀软查询新增传入参数校验是否为空;

5.密码查询和杀软查询首页去掉查询所有数据,只能通过关键字进行搜索;

6.接口额度由配置文件修改为前端自定义配置;

7.资产格式校验开关由原来的配置文件修改为前端开关配置;

8.系统配置页面新增高危资产特征弹窗显示;

-

2025-4-9更新

1.系统配置页面整体重构;

2.JNDI服务迁移到系统配置页面,开启显示绿色圈,关闭显示红色圈;

3.已知问题处理与优化;

4.配置信息修改为前4位和后4位明文,中间脱敏展示;

5.新增实时查询当前时间;

6.新增JNDI服务状态查询;

-

2025-4-3更新

1.资产优化功能更新;

2.已知问题处理与优化;

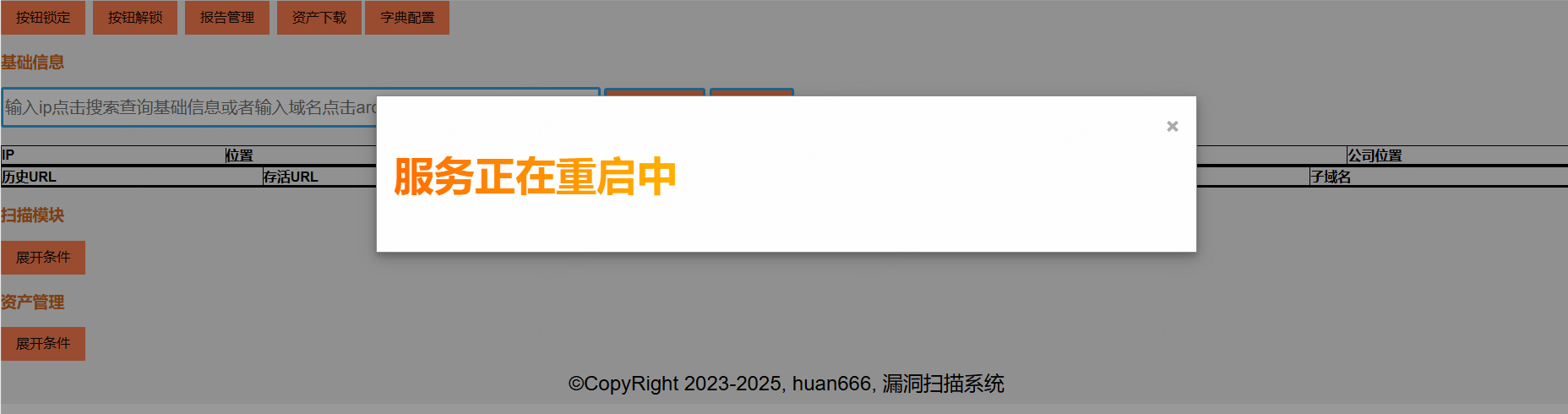

3.服务重启弹窗修改为自定义样式,替换到原来的默认弹窗;

-

2025-3-27更新

1.新增时间段显示,上午、中午、下午、晚上;

2.前端页面优化,注销、重启、系统配置,修改到鼠标放用户名显示,移除消失效果;

3.已知问题处理与优化;

4.新增logo图标;

-

2025-3-19更新

1.docker版本平台环境更新;

2.已知问题处理与优化;

3.新增杀软识别模块;

-

2025-2-27更新

1.新增设备默认口令查询;

2.设备口令存放到yaml文件中;

3.已知问题处理与优化;

-

2025-2-11更新

1.系统配置功能优化;

2.已知问题处理与优化;

3.更新fscan扫描器;

4.更新fscan扫描逻辑;

-

2025-1-20更新

1.新增通过shodan获取资产;

2.已知问题处理与优化;

-

2025-1-12更新

1. 新增icon图标hash计算,可直接将计算结果赋值给fofa查询输入框;

2. 新增开启扫描器显示当前程序状态;

3. 已知问题处理与优化;

4. 新增密码字典生成器;

5. 新增MySQL数据库docker环境,下载可直接使用,自带系统所需的数据库和表;

6. 新增平台+MySQL镜像

-

2025-1-6更新

1. requirements.txt优化,删除掉python自带的库;

2. 已知问题处理与优化;

3. 便携版本更新-2025.01.07;

-

2025-1-2更新

1. 新增bcrypt解密;

2. 已知问题处理与优化;

-

2024-12-27更新

1. 新增Elasticsearch未授权扫描;

2. 下线部分冗余功能;

3. 已知问题处理与优化;

4. 新增指纹识别开关配置;

-

2024-12-22更新

1. 新增redis、mongodb、memcached、zookeeper、ftp、CouchDB、docker、hadoop、NFS未授权漏洞扫描、rsync;

2. 已知问题处理与优化;

3. 新增资产校验开关,通过配置文件自定义是否校验资产格式;

4. 替换掉部分alert弹窗,修改为自定义弹窗,包括批量漏洞扫描和信息收集等;

5. 优化通过fofa获取资产接口,去掉之前的只保留以协议开头的资产,可获取所有资产;

6. 弹窗页面整体从index.html迁移到tanchuang.html;

-

2024-12-15更新

1. 更改ICP备案查询接口;

2. 通过selenium库模拟用户点击行为防止被封禁;

3. 已知问题处理与优化;

4. 新增401认证;

-

2024-12-09更新

1. 新增MSF Builder;

2. 已知问题处理与优化;

3. 新增接口请求自动刷新session,接口不请求情况下按照配置的时间失效;

4. 新增资产扩展,扩大资产范围,提高漏洞数目;

5. 新增subfinder扩展;

-

2024-12-05更新

1. 新增网站导航和渗透测试常用命令;

2. 已知问题处理与优化;

-

2024-11-25更新

1. 新增前端配置会话过期时间,并自动加载配置;

2. 已知问题处理与优化;

3. 新增前端fofa配置,并自动加载配置;

-

2024-11-24更新

1. fofa查询日志优化,修改为通过搜索语法查询历史资产;

2. 已知问题处理与优化;

3. 新增万户OA漏洞扫描;

4. 新增会话过期时间限制,通过配置文件配置;

-

2024-11-21更新

1. fofa资产发现进度查询;

2. 已知问题处理;

3. dnslog查询功能优化,通过弹窗异步显示到表格中;

-

2024-11-13更新

1. 新增致远OA漏洞扫描功能;

2. 新增用友OA漏洞扫描功能;

3. 新增金蝶OA漏洞扫描功能;

4. 已知问题处理;

-

2024-11-04更新

1. 前端页面优化;

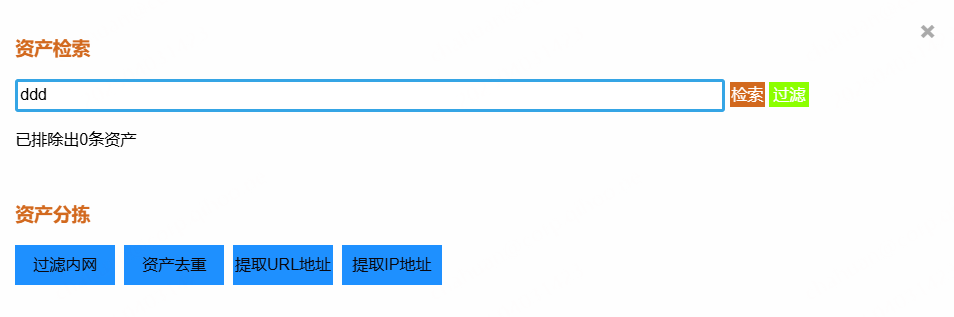

2. 新增资产优化功能,可通过关键字对资产进行过滤与排除;

3. 已知问题处理;

4. 新增资产文件下载功能;

-

2024-10-30更新

1. 存活检测程序运行时间统计;

2. 接口额度初始化添加二次验证;

3. xray监听运行时间统计;

4. 已知问题处理与优化;

-

2024-10-27更新

1. 新增信息收集类扫描器耗时统计;

2. 已知问题处理与优化;

3. 新增漏洞扫描类扫描器耗时统计;

-

2024-10-20更新

1. 端口启动方式修改为单独开启一个新的线程放后台取队列中的IP进行扫描;

2. 已知问题处理与优化;

-

2024-10-15更新

1. 下线单个扫描入口;

2. 已知问题处理与优化;

3. 新增删除报告二次验证;

-

2024-10-11更新

1. 第三方接口额度和剩余额度动态显示;

2. 第三方接口查询次数限制;

3. 已知问题处理与优化;

4. 报告生成函数优化;

-

2024-10-09更新

1. 统计第三方接口查询次数;

2. 已知问题处理;

3. 前端页面布局调整;

4. 扫描器参数配置调整为通过弹窗显示;

-

2024-10-07更新

1. 系统优化;

2. 便携版更新;

3. 系统管理新增指纹识别结果提示;

4. 新增扫描前判断是否进行指纹识别,未进行指纹识别无法开启扫描程序;

5. 新增标题图标;

-

2024-09-28更新

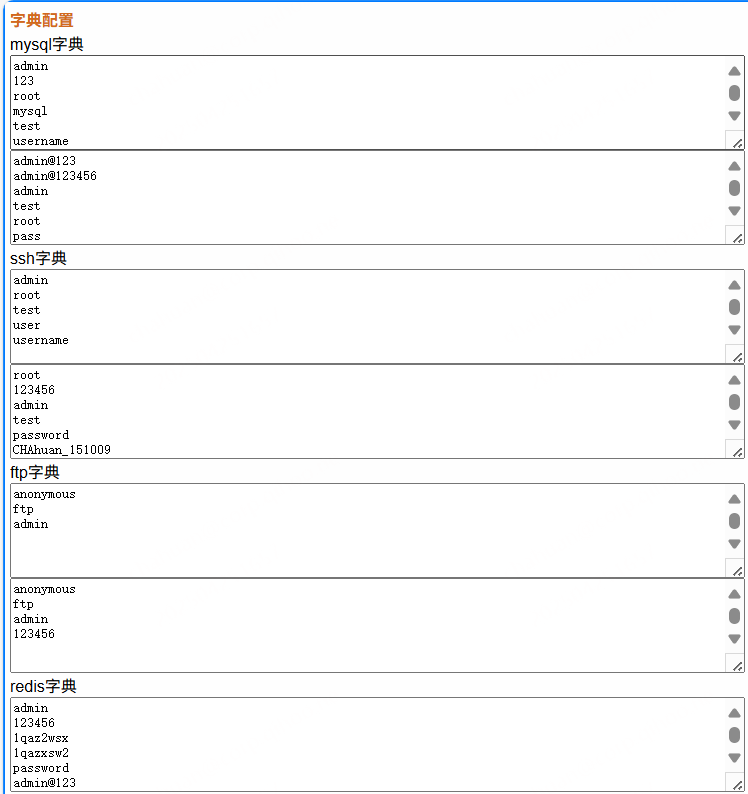

1. 新增tomcat和nacos字典配置;

2. 新增fscan扫描端口可前端配置和选择;

3. xray未开启监听情况下,爬虫流量转发不通过时间差控制;

4. 新增文本框行数查看功能;

5. 已知问题处理和优化;

-

2024-09-26更新

1. 弱口令扫描字典路径修改为通过配置文件配置;

2. 增加字典是否添加成功判断逻辑;

3. 已知问题处理;

4. 开启爬虫流量转发会判断是否开启xray被动监听,否则不允许开启爬虫流量转发,爬虫不转发流量不需要开启xray被动监听逻辑;

5. 关闭爬虫程序脚本优化;

-

2024-09-23更新

1. 新增弱口令扫描前端字典配置功能;

2. 前端页面优化;

3. 已知问题处理;

-

2024-09-22更新

1. 新增fofa查询日志查看与删除;

2. 前端页面优化;

3. 已知问题处理;

-

2024-09-18更新

1. 新增爬虫扫描;

2. 新增爬虫扫描流量代理;

3. xray+crawlergo联动批量扫描

4. 已知问题处理;

-

2024-09-13更新

1. 新增40xbypass fuzz工具;

2. 已知问题处理;

-

2024-09-11更新

1. 新增fastjson1.2.24和fastjson1.2.47反序列化漏洞扫描;

2. 前端页面优化;

3. 已知问题处理;

4. 新增端口扫描前端可自定义端口,并在文本框中显示;

5. 新增WAF识别,识别完系统自动过滤存在WAF资产;

-

2024-09-08更新

1. 新增Elasticsearch远程命令执行漏洞和插件目录穿越漏洞检测;

2. 新增JNDI服务管理;

-

2024-09-05更新

1. tomcat和nacos口令爆破字典文件在dict目录下配置;

-

2024-09-03更新

1. 新增tomcat管理后台弱口令扫描;

2. 前端页面优化;

3. 已知问题处理;

- 2024-08-29更新

1. 新增ES数据库未授权访问批量扫描;

2. 新增nacos相关漏洞扫描;

3. 新增程序运行状态显示绿色,停止状态显示红色;

4. shodan修改为可配置多个key,系统随机调用;

5. 便携版更新到最新版;

-

2024-08-26更新

1. 新增高德地图API随机规则,可设置多个API,防止被耗尽;

2. 新增为可选列表方式调用扫描器,勾选需要的扫描,包括开启扫描器、关闭扫描器、报告预览可一键完成;

3. 完善扫描器的前端关闭功能;

4. 新增扫描器时间限制,单位时间内只能提交配置好的提交次数,可通过配置文件进行配置;

5. 前端页面优化;

6. 部分已知问题处理;

-

2024-08-15更新

1. 新增泛微OA漏洞扫描;

2. 优化fscan扫描;

3. 新增信息收集工具聚合;

4. 新增漏洞扫描和信息收集下拉列表重置选项;

5. 其他已知问题处理;

6. 前端页面调整;

-

2024-08-09更新

1. 优化基于证书查询子域名接口;

2. 优化基于otx查询历史url接口;

3. 新增thinkphp漏洞扫描;

4. 漏洞扫描工具聚合展示,通过js控制显示与隐藏;

5. 新增基于证书查询子域名接口和基于otx查询历史url接口状态展示;

6. 新增资产发现前端指定查询条数;

7. 新增基于otx查询历史url接口前端关闭接口按钮;

8. 优化报告整合功能;

9. 其他已知问题处理;

10. 前端页面调整;

-

2024-08-01更新

1. 重点资产新增thinkphp数量查询;

2. 资产查看修改为5秒自动刷新;

3. 新增文本框重置功能;

4. 资产管理操作方法提示更新;

5. 新增一键打开所有报告;

6. 新增操作按钮提示语,通过onmouseenter和onmouseleave事件;

7. 部分已知问题处理;

8. httpx扫描器更新到v1.6.7版本;

-

2024-07-28更新

1. 新增一键springboot、shiro、struts2、weblogic漏洞扫描;

2. 系统管理功能修改为自动刷新;

3. 前端页面调整;

4. 重点资产新增phpmyadmin数量查询;

5. 部分已知问题处理;

-

2024-07-24更新

1. 重点资产识别规则通过存入数据库和配置文件,可通过配置文件选择;

2. 页面新增筛选规则存入数据库;

3. 页面新增一键删除所有规则,或者通过规则名称删除;

4. 前端页面调整;

5. 已知问题处理;

-

2024-07-18更新

1. 系统启动脚本优化更改为批量开启、关闭、重启;

2. 目录扫描模块优化;

3. 系统管理模块优化;

4. 新增在线预览总报告;

5. 新增前端重启相关服务功能;

6. 页面调整;

7. 已知问题处理;

-

2024-07-07更新

1. 新增弱口令扫描模块;

2. 服务启动脚本优化;

3. 部分已知问题处理;

-

2024-07-01更新

1. 新增通过fofa发现资产功能;

2. 已知问题处理;

-

2024-06-25更新

1. 新增shiro、springboot漏洞扫描;

2. 前端页面调整;

3. 已知问题处理;

-

2024-06-25之前

系统开发阶段......

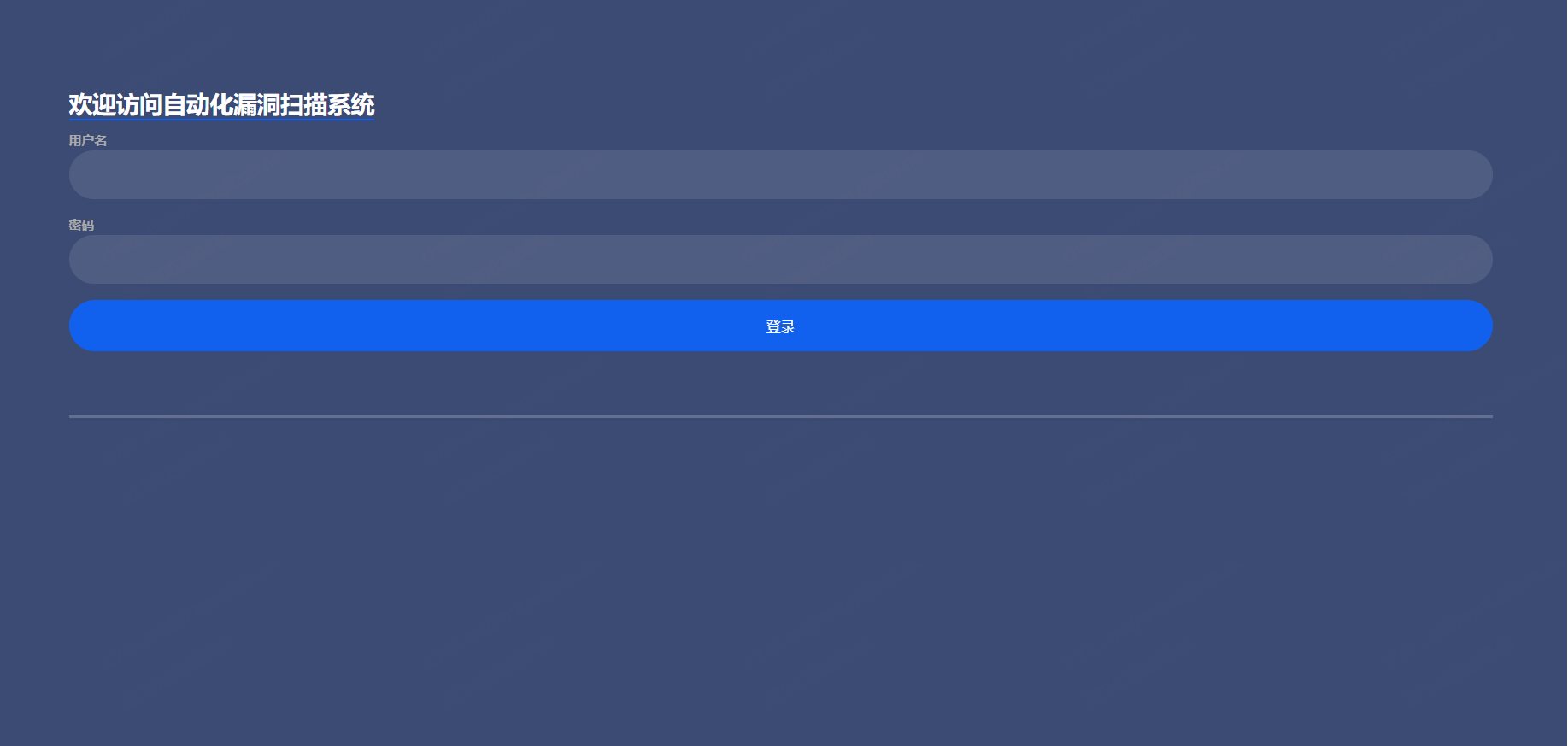

系统登录

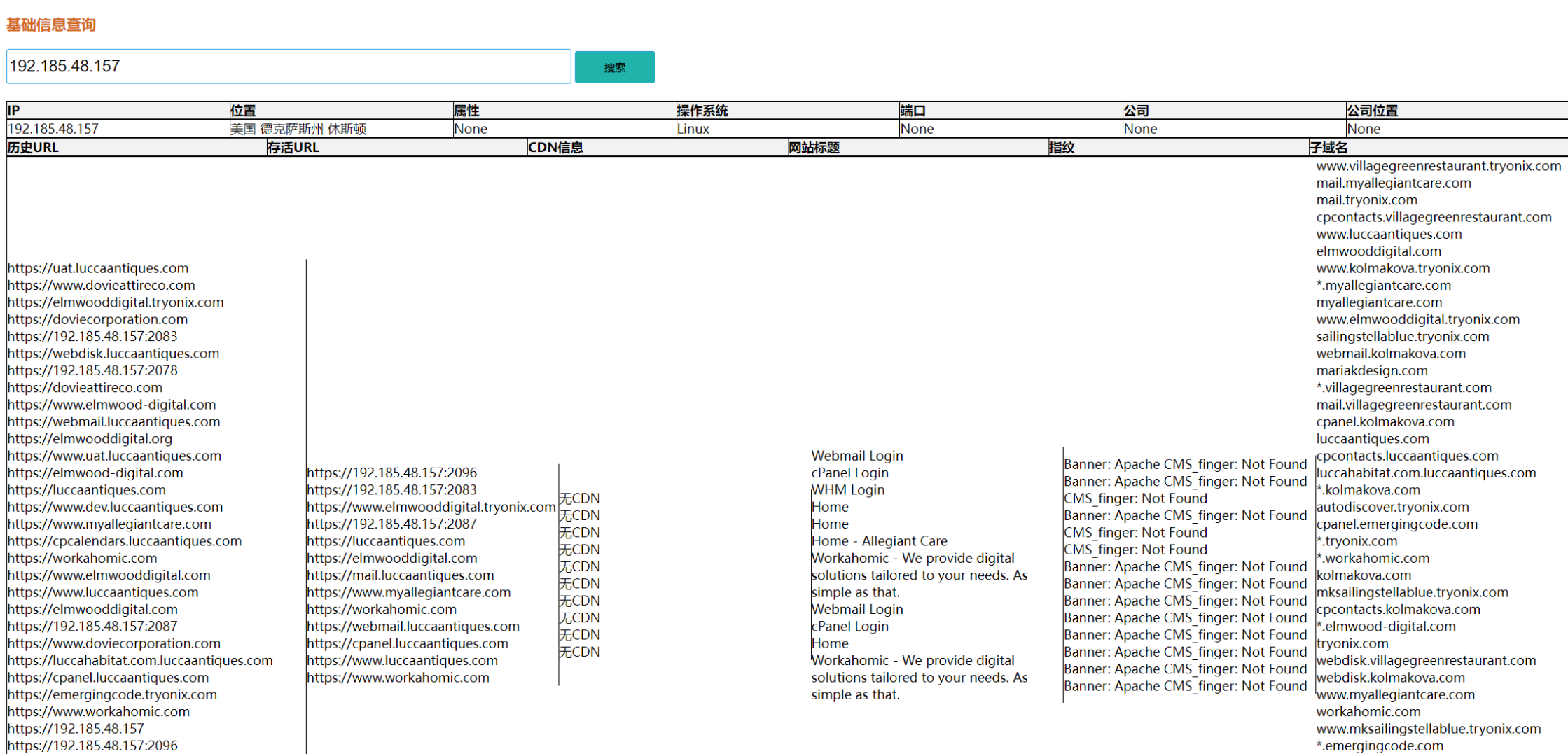

IP基础信息查询

系统首页

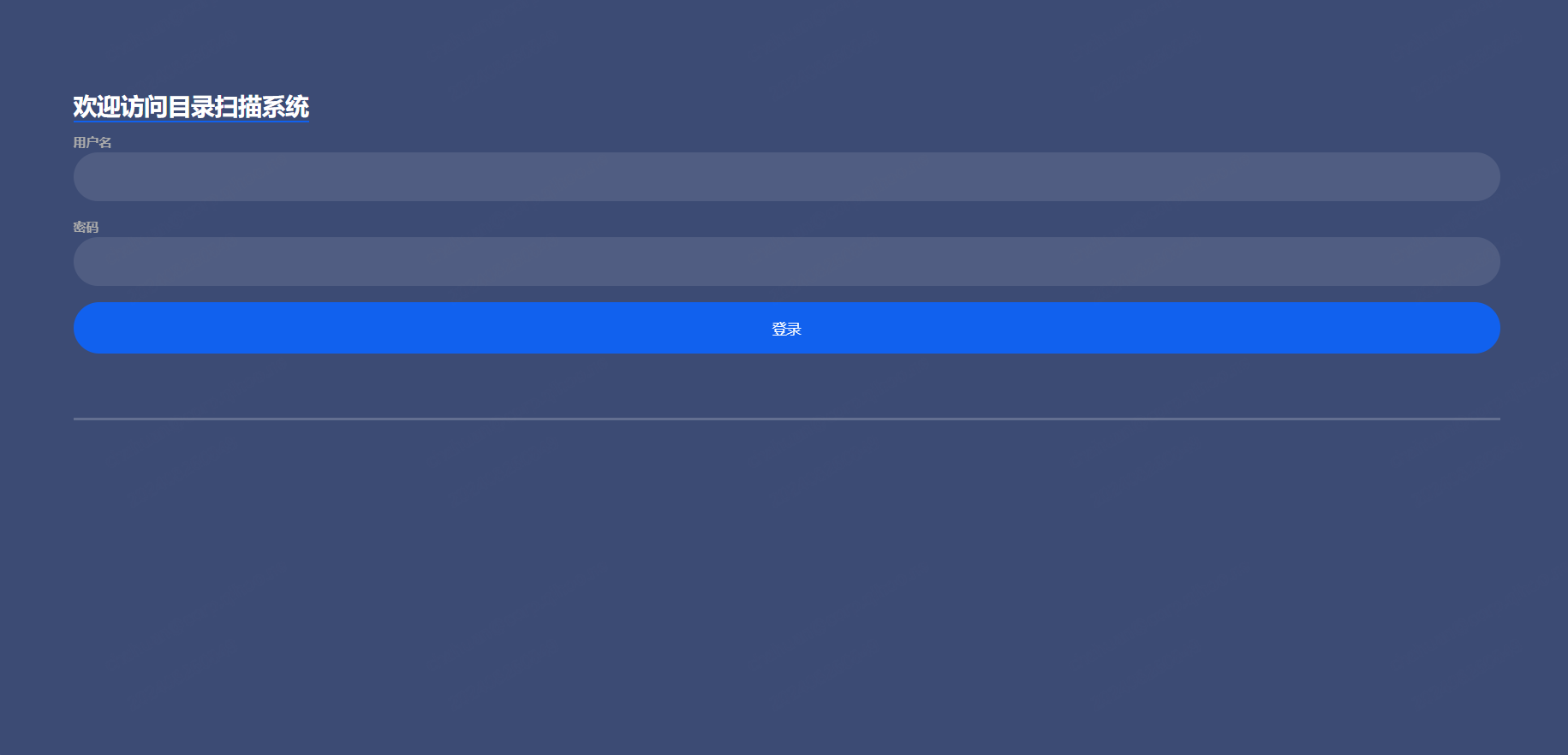

目录扫描

漏洞报告

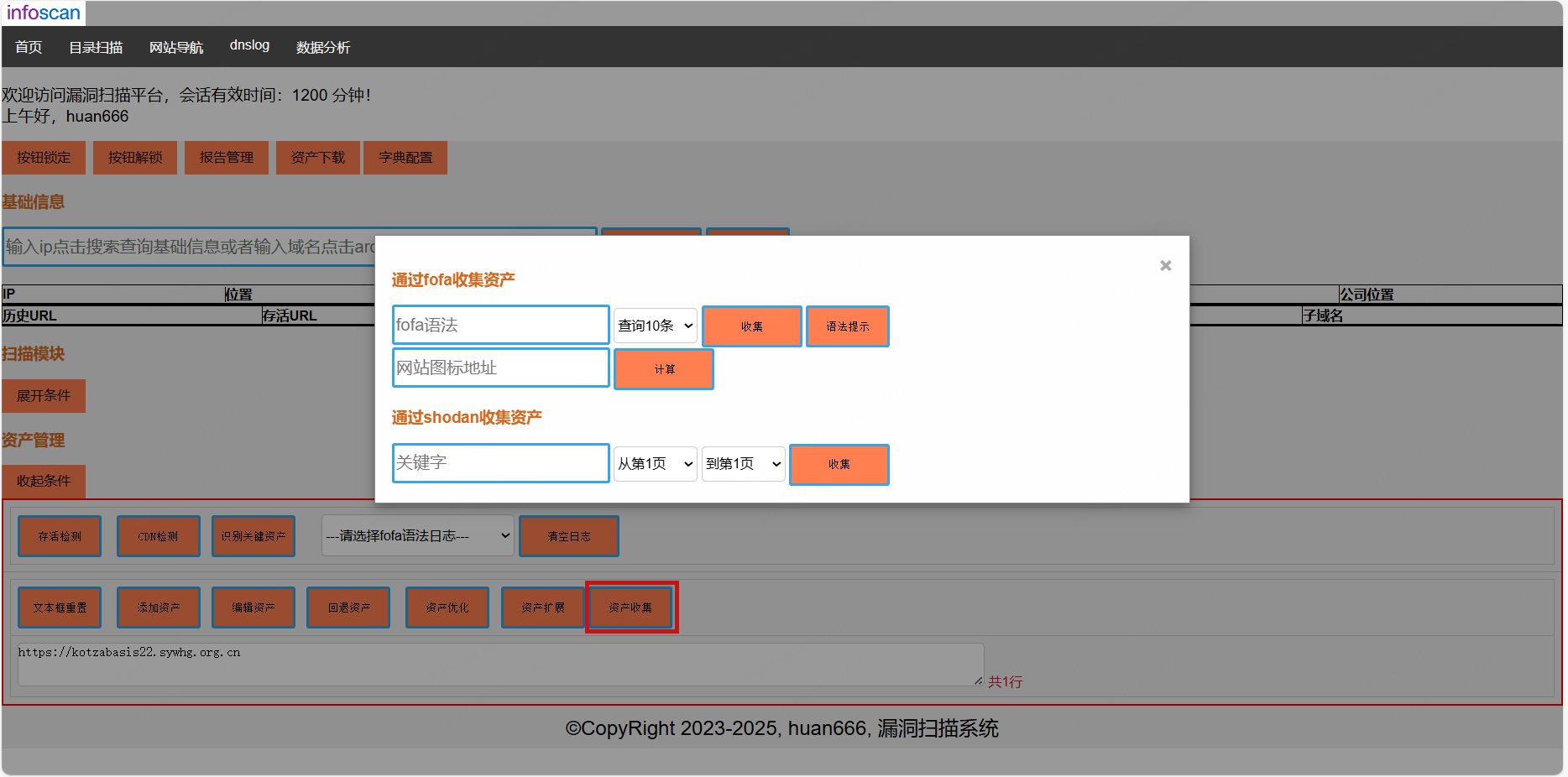

资产收集

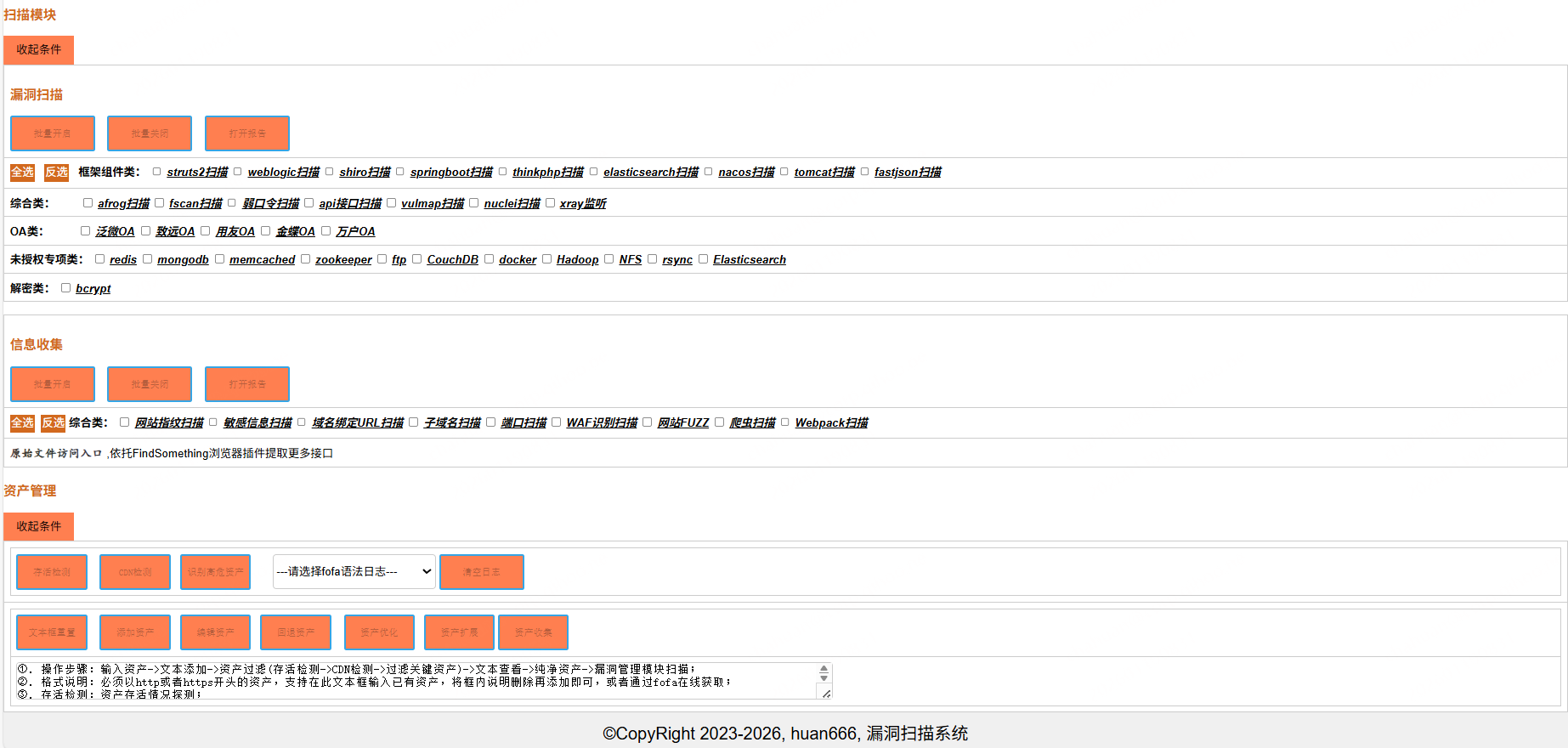

批量扫描

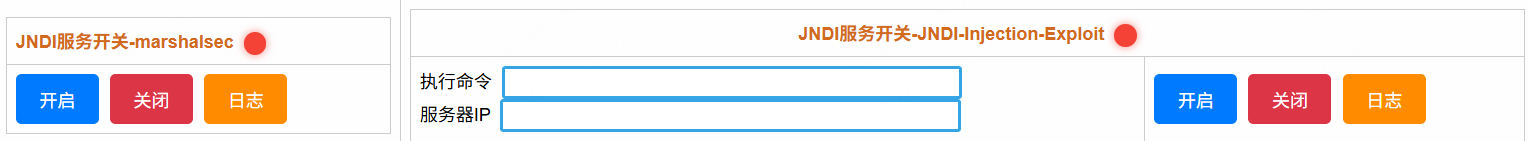

JNDI服务管理

fofa语法日志

字典配置

二次校验

DNS日志

系统配置

网站导航

icon_hash计算

资产优化

服务重启

态势感知大屏

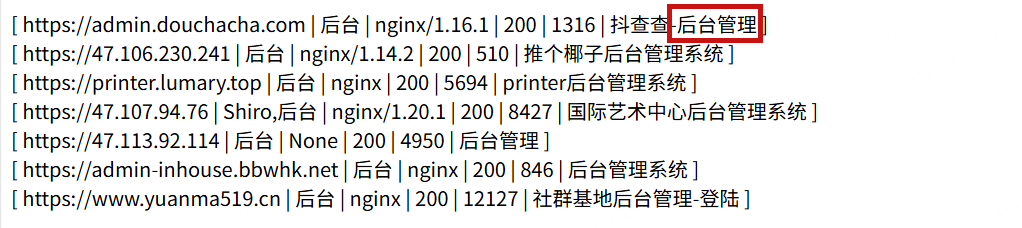

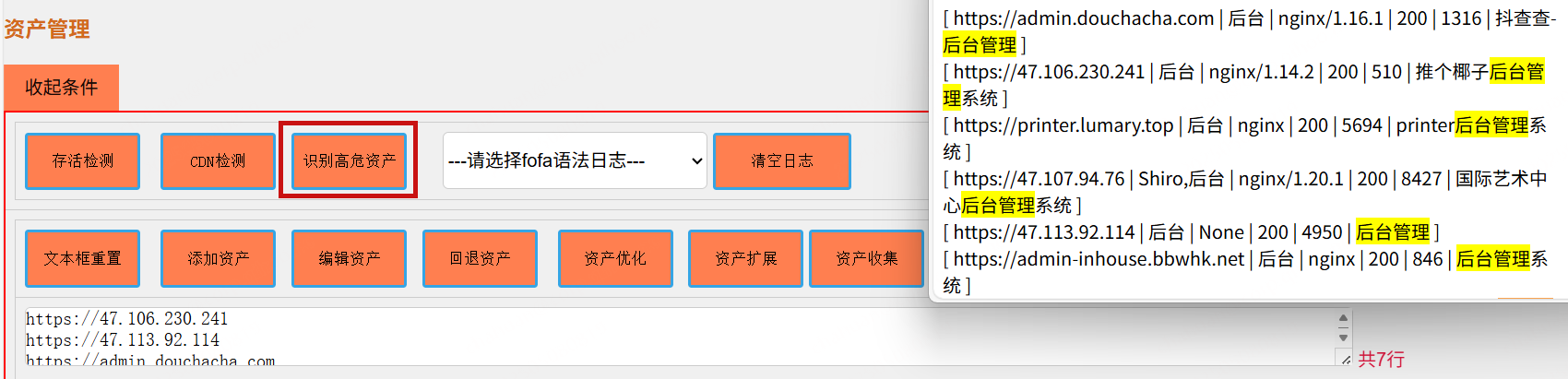

识别高危资产

a. 指纹识别,提取高危资产特征 b. 高危资产特征录入系统 c. 识别高危资产,得到高危资产

全局资产白名单配置 (手动添加资产、第三方平台获取资产,在白名单开启状态下不会存入到系统,避免误扫)

代理配置

JWT爆破